Лицо и голос стали цифровыми ключами авторизации — вас узнают везде

Криптовалюту находят на любом устройстве — таможня знает, где искать

Боты атакуют ваш компьютер прямо сейчас — они не спят и не отдыхают

Tor и VPN больше не скрывают — вас вычисляют по уникальным паттернам

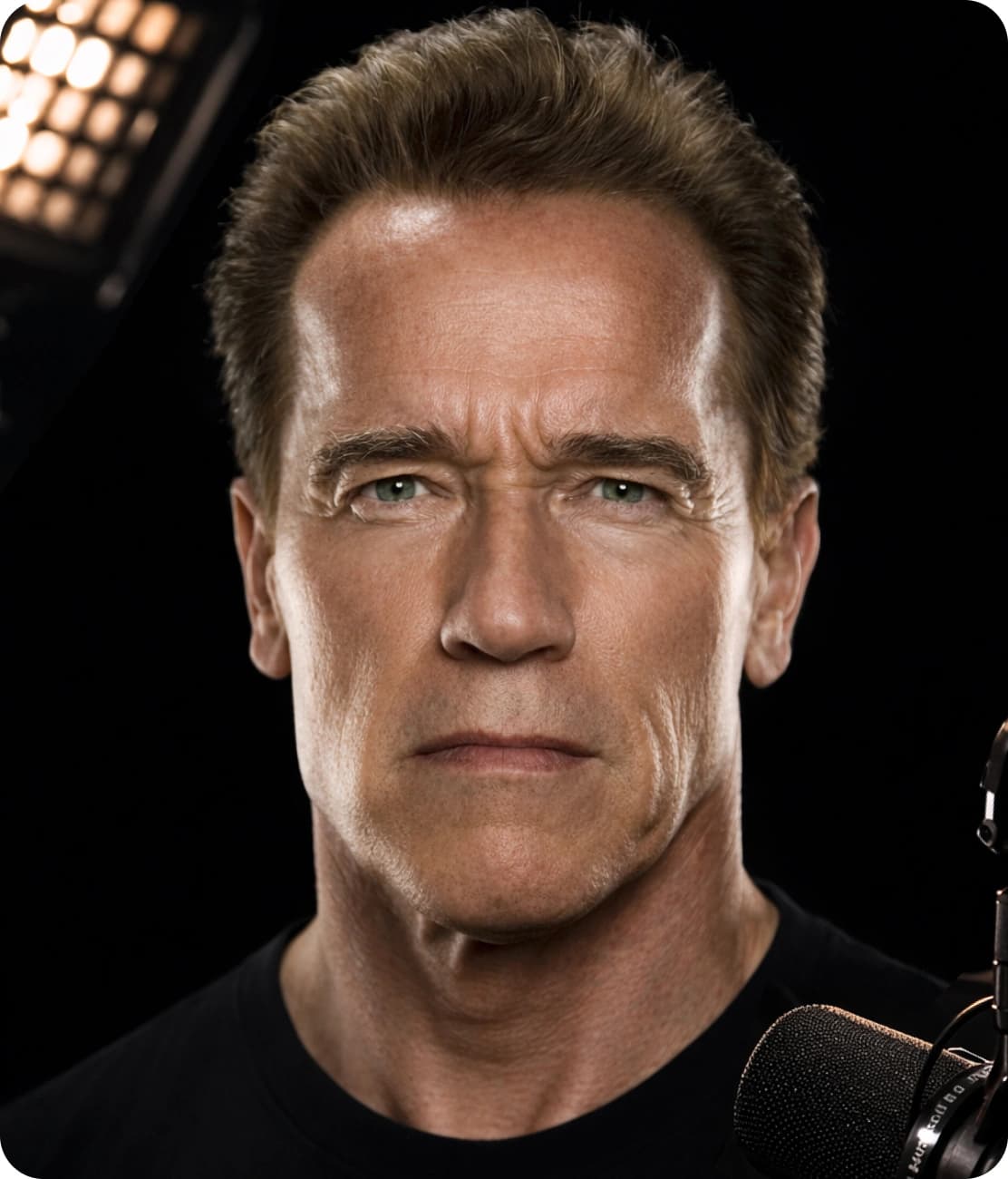

Уникальное фото, голос которого нет ни в одной базе данных, живое общение на любом языке — китайском, испанском, немецком, с идеальным акцентом. Станьте блогером, моделью, инфлюенсером — создайте публичную личность, не раскрывая своё настоящее лицо. Новый мир, новые правила, новые горизонты

Эту фотографию мы показываем не для юмора. Это реальный сценарий 2026 года. Таможня, хакеры, полиция, рэкет — все они знают: крипта хранится на ноутбуке. Они умеют её искать

Нужна защита другого уровня: пусть при досмотре проверяющий найдет именно то, что вы ему покажете. Основной кошелек исчезнет. Анализ даст нулевой результат.

Большинство сидит и ждёт, когда их взломают. А потом пытается разобрать последствия. Это путь в никуда. Настоящая защита — это когда вы встречаете хакера на своей территории и заставляете его пожалеть о попытке

Сломайте систему, заставьте понервничать, оставьте ни с чем. И все это без сложного кода и программирования

За два года появились технологии, которые полностью переписали правила.

Если вы проходили 2.0 — вы знаете половину. Вторая половина появилась совсем недавно

То, что два года назад стоило $50.000 и требовало команды технических специалистов, сегодня запускается с телефона за 5 минут. Любой может создать AI-копию любого человека. И использовать её против вас — или вы научитесь использовать её сами.

В 2022 году ещё можно было хранить seed-фразу в заметках. В 2026 — это потеря всего. Таможенники, хакеры, рэкет — все знают про крипту. Технологий поиска стало больше, а методов защиты большинство не знает.

Ваш компьютер сканируют прямо сейчас — пока вы читаете это. Разрешение экрана, установленные шрифты, версия браузера, часовой пояс — всё это создаёт уникальный цифровой отпечаток. Автоматические системы находят уязвимости за секунды и вычисляют вас среди миллионов.

Время входа в сеть, паттерны трафика, скорость набора текста — этого достаточно, чтобы установить личность даже через несколько слоёв анонимизации. Версия 3.0 учит OpSec на новом уровне — где важны не только технологии, но и поведение.

За два года появились технологии, которые полностью переписали правила.

Если вы проходили 2.0 — вы знаете половину. Вторая половина появилась совсем недавно

Любая поддельная личность, документы или аккаунты делаются через людей и стоят от $1 000. На одну рабочую схему уходят недели подготовки: поиск сервисов, настройка среды, проверка, чтобы всё не развалилось на первом же чеке. Инструментов мало, всё делается вручную экспертами, и каждая ошибка стоит доступа к аккаунтам, деньгам или всей личности

AI заменяет команду специалистов: генерирует реалистичные лица, создаёт голос, синхронизирует его с видео. Цифровая личность собрается за несколько минут — с отдельной средой, поведением, устройствами и сетевым следом. Сервисы автоматизируют все: создание аккаунтов, управление браузерными отпечатками, разделение личностей и контроль цифровых следов

Начинаем с азов — заканчиваем инструментами, о которых знают единицы

Что такое угроза, кто вас ищет и зачем. Разбираем на реальных кейсах с первого урока

Все серьёзные программы для анонимности работают на Linux. Научитесь работать с командной строкой и настраивать систему под свои задачи

Как данные путешествуют по интернету, кто может их перехватить и как это предотвратить. Без этого знания невозможно стать невидимым

VPN, Tor, анти-детект браузеры, виртуальные SIM-карты. Классические инструменты, без которых не двигаться дальше

Технологии — это только половина защиты. Вторая половина — ваше поведение. Одна ошибка перечёркивает всё остальное. Разбираем реальные случаи провалов

Узнаете все способы, которыми вас ищут — чтобы защититься от них. Цифровые следы, анализ поведения, связи между действиями

Генерация лица и голоса, замена внешности в видеозвонках в реальном времени. Общайтесь на любом языке без акцента благодаря AI

Системы, которые не оставляют никаких следов. Когда использовать каждую — конкретные ситуации из практики

Как устроена теневая сеть, анонимные сервисы, безопасные платежи. Реальные правила работы — без рисков

Шифрование данных, безвозвратное удаление файлов, физическое уничтожение носителей. Эксперт не найдёт то, чего больше не существует

ZIP-бомбы, ложные порты, приманки-ловушки. Сканер хакера сломается, память переполнится, система зависнет — ещё до того, как он что-то найдёт

Скрытые каналы связи, анонимные платежи через миксеры, как спрятать криптовалюту при обыске устройства, техника «двойного дна» — методы, которых нет в публичном доступе

Эпоха Deepfake

Старт обучения: доступ открывается сразу после запуска курса

Рассрочка доступна для граждан РФ, Беларуси, Казахстана, Узбекистана и Кыргызстана

Ваш успех — в безопасности ваших данных. Защитите финансовые условия сделок, переговоры с инвесторами и коммерческие секреты от утечек

Корпоративный шпионаж — реальная угроза. Защитите стратегические решения, финансовые данные и конфиденциальные переговоры от утечек

Научитесь скрывать цифровые следы, которые могут привести к компрометации вас или ваших близких. Овладейте навыками маскировки переписки, сокрытия геолокации и защиты личных устройств от шпионского ПО

Получите инструменты, которых нет в обычных курсах: ZIP-бомбы, ловушки для хакеров, AI-технологии защиты

Защитите свои источники, данные расследований, оставайтесь анонимными в сети, спрячьте личные аккаунты от недоброжелателей и сохраняйте безопасность своих высказываний

Отделите личную жизнь от публичной. Создайте цифровые личности для работы, сохранив настоящую приватность для себя и близких

Защитите свой код, проекты и коммуникацию с клиентами. Научитесь создавать безопасную инфраструктуру для работы с конфиденциальными данными

Думаете, за вами следят? Защититесь от перехвата, оставайтесь анонимным в интернете, очищайте устройство от шпионских программ, управляйте цифровыми следами, освоите техники безопасного сёрфинга, защитите свои финансовые операции и личные данные

AI-аватар говорит на любом языке без акцента. Ведите переговоры на идеальном китайском, говоря при этом на русском

Ваши активы ищут все, кому не лень. После курса никакая проверка на границе или досмотр не найдёт ваши деньги

Получите полный контроль над всей своей жизнью. Скройте свои онлайн-действия, защитите переписки и звонки, заблокируйте утечку или несанкционированный доступ к устройствам

Научитесь защищать свои переписки с коллегами из любых стран, освоите методы анонимной работы с чувствительными данными, создадите надёжную защиту для передачи файлов, скрывать активность в научных чатах и форумах

Оставьте заявку — мы перезвоним в течение 15 минут. Или сразу переходите к оплате

Эпоха Deepfake

Старт обучения: доступ открывается сразу после запуска курса

Рассрочка доступна для граждан РФ, Беларуси, Казахстана, Узбекистана и Кыргызстана

Идеальное комбо — два курса вместе!

Контролируйте то, что о вас говорят — в интернете и за его пределами

10 практических модулей

Доступен сразу после оплаты

Сертификат о прохождении